| 中華電信資安監控中心發現,臺灣也有企業遭中國駭客鎖定,利用IE漏洞發動零時差攻擊。微軟則在1月22日緊急提供修補程式 |

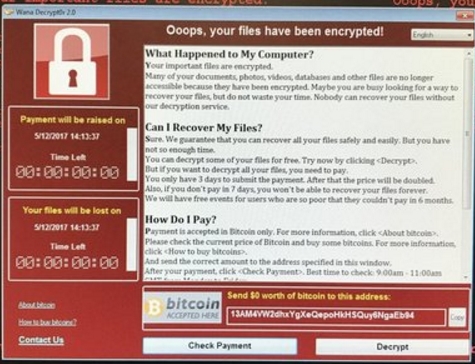

| 重 點 ● 微軟發布IE DOM漏洞的修補程式 ● 部分防毒軟體無法偵測攻擊後植入的後門程式 今年1月上旬Google和30多家美國企業遭到大規模攻擊,駭客利用微軟IE未知的漏洞發動零時差攻擊(Zero Day Attack)。不過,這樣的攻擊事件並非只有發生在美國而已,中華電信資安辦公室主任吳怡芳表示,中華電信資安監控中心在1月21日發現,臺灣也有企業被駭客鎖定,利用IE漏洞發動零時差攻擊。有鑑於此次IE漏洞造成的後遺症頗大,微軟也緊急在1月22日發布IE DOM漏洞的修補程式。 資安公司McAfee在去年12月中旬就偵測到有來自中國大規模的網路攻擊活動,在今年1月12日,包括Google、Yahoo、Symantec等34家公司,都遭遇來自中國大規模的網路攻擊,McAfee更將此次命名為Aurora(極光行動)。臺灣McAfee技術顧問沈志明表示,McAfee在分析攻擊事件時,發現駭客用「Aurora」作為惡意程式部分檔案路徑(用於標記原始程式碼在機器中所保存的位置)並因此為命名代號。而微軟則將此弱點命名為MS10-002。 吳怡芳表示,這新一波利用IE漏洞發動的大規模攻擊,手法和以往駭客利用IE漏洞發動的攻擊有很大的不同,這次的攻擊多是針對性的,並不是漫無目的的攻擊,不像之前的Mass SQL Injection動輒造成數十萬個企業網站受駭,因而多數企業資安管理人員對此次攻擊的警覺性也相對較小。此外,吳怡芳說:「這次的攻擊程式都經過編碼與加密,傳統的ISP或者是防毒軟體,很難達到遏阻的效果。」 沈志明進一步補充表示,這次駭客的攻擊手法,從目標的鎖定,透過社交工程讓使用者點選惡意連結、造訪惡意網站,並利用微軟未發現的IE弱點植入惡意程式、竊取機密。而且這些攻擊行為則都是經由加密通道送出,即使是資安人員,也可能會不留意而誤觸陷阱。 某位曾經分析過這類攻擊手法的資安顧問表示,從駭客攻擊的手法來看,不得不佩服這次駭客利用IE漏洞發動針對性零時差攻擊的巧妙之處。他認為,這次中國駭客的攻擊手法幾乎很難查到中國的IP位址,加上駭客撰寫的惡意程式,就跟一般網頁工程師寫的功能語法類似,並使用加密通道,讓一般人只要瀏覽到已經被植入惡意程式的網頁之後,隱藏在該惡意網頁背後的Downloadder,就立刻不知不覺地下載到使用者端的電腦中,讓該臺電腦成為駭客控制的傀儡電腦,達到成功入侵內網的目的。他也認為,這次中國駭客採用針對性攻擊,避免無謂的風吹草動,也提高了成功機率,這代表中國駭客攻擊手法的進步,同樣地,也讓資安專家應對的難度增加。 吳怡芳表示,也因為此次駭客利用IE漏洞發動的零時差攻擊手法更為隱匿,中華電信資安監控中心很難靠以往入侵偵測系統的特徵碼、防毒軟體的病毒碼,以及作業系統廠商的修補程式保護客戶安全。她說,「幾乎所有版本的IE瀏覽器,在這次攻擊發生時都受到影響,」且經過測試,大部分防毒軟體皆無法偵測出該攻擊植入的後門程式,這也讓使用者遭受到的威脅隨之提升。 因此,這次中華電信資安監控中心在發現有客戶遭受到這次的攻擊後,便利用流量監控與惡意程式分析技術,在第一時間內找出攻擊的惡意程式和惡意網站,監控後門程式中繼站的各種控制指令,也直接封鎖該惡意網站,避免臺灣用戶誤闖虎口。 對於多數的資安顧問而言,這次IE漏洞的零時差攻擊對象主要都是先前媒體報導的知名企業,但中華電信資安監控中心則發現,臺灣身處複雜的政治環境中,早就是許多駭客針對性攻擊的鎖定對象,對於此次來自中國的攻擊,臺灣使用者並無法倖免。 |

via iThome online : : 臺灣已有企業遭受IE漏洞攻擊.

Hits: 0